Рейтинг: 4.5/5.0 (1820 проголосовавших)

Рейтинг: 4.5/5.0 (1820 проголосовавших)Категория: Инструкции

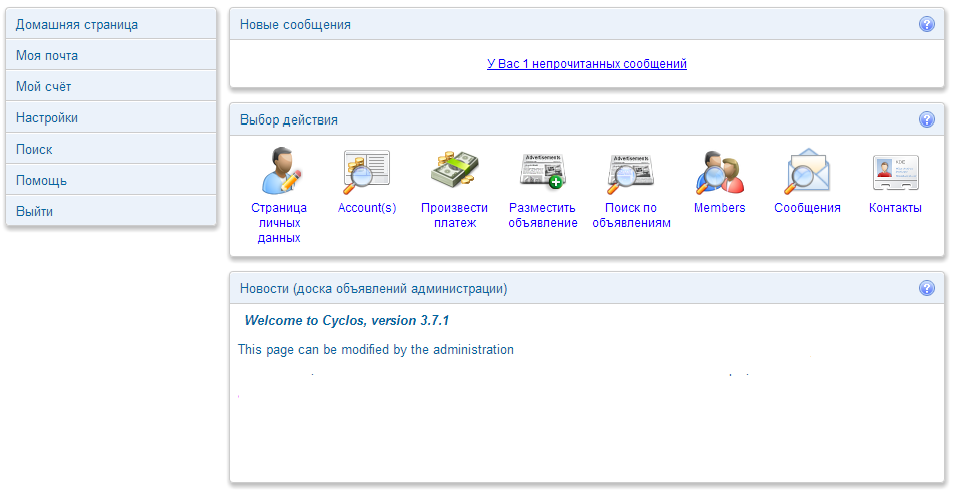

Инструкция пользователя компьютерной информационной сетью фирмы

Персональные компьютеры. серверы, программное обеспечение. вся информация, хранящаяся на них и вновь создаваемая, оборудование локальной вычислительной сети, коммуникационное оборудование являются собственностью фирмы … и предоставляются работникам для осуществления ими их должностных обязанностей.

ПК, серверы, ПО, оборудование ЛВС и коммуникационное, пользователи образуют систему корпоративной сети фирмы …

1.1. Настоящая инструкция является дополнением к Положению о политике информационной безопасности корпоративной сети фирмы далее СЕТИ.

1.2. Целью настоящей инструкции является регулирование работы системных администраторов и пользователей, распределения сетевых ресурсов коллективного пользования и поддержания необходимого уровня защиты информации, ее сохранности и соблюдения прав доступа к информации. Более эффективного использования сетевых ресурсов и уменьшить риск умышленного или неумышленного неправильного их использования.

1.3. К работе в системе допускаются лица, назначенные начальником соответствующего отдела и прошедшие инструктаж и регистрацию в отделе ИТО.

1.4. Работа в системе каждому работнику разрешена только на определенных компьютерах, в определенное время и только с разрешенными программами и сетевыми ресурсами. Если нужно работать вне указанного времени, на других компьютерах и с другими программами, необходимо получить разрешение системного администратора.

1.5. По уровню ответственности и правам доступа к СЕТИ пользователи СЕТИ разделяются на следующие категории: системные администраторы и пользователи.

1.6. Пользователь подключенного к СЕТИ компьютера - лицо, за которым закреплена ответственность за данный компьютер. Пользователь должен принимать все необходимые меры по защите информации и контролю за соблюдением прав доступа к ней.

1.7. Каждый сотрудник пользуется индивидуальным именем пользователядля своей идентификации в сети, выдаваемым системным администратором.

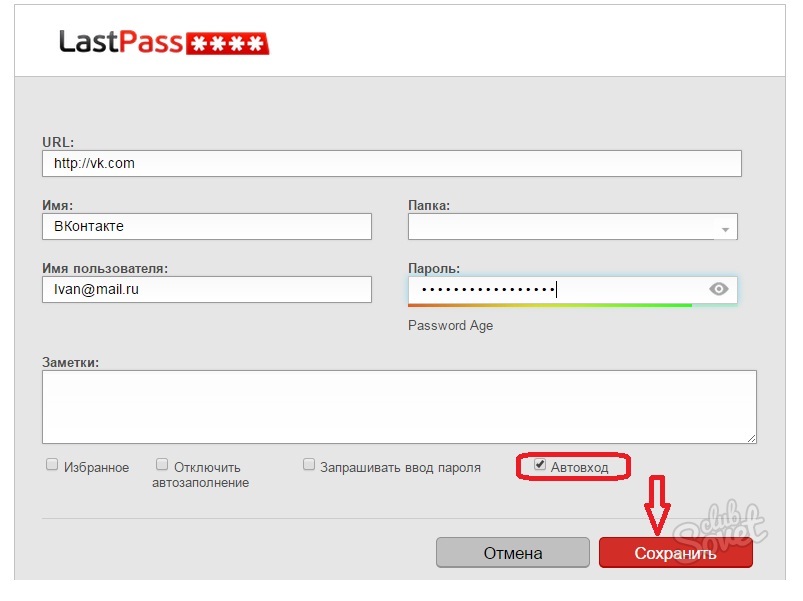

1.8 Каждый сотрудник САМ создает пароль для входа в компьютерную сеть. При этом пароль должен содержать не менее 8 символов и состоять из букв и цифр.

1.9. Каждый сотрудник должен пользоваться только своим именем пользователя и паролем для входа в локальную сеть и сеть Интернет, передача их кому-либо запрещена.

1.10. Для работы на компьютере кроме пользователя необходимо разрешение системного администратора. Никто не может давать разрешение на даже временную работу на компьютере, без разрешения системного администратора или начальника ИТО.

1.11. В случае нарушения правил пользования сетью, связанных с администрируемым им компьютером, пользователь сообщает системному администратору, который проводит расследование причин и выявление виновников нарушений и принимает меры к пресечению подобных нарушений. Если виновником нарушения является пользователь данного компьютера, администратор имеет право отстранить виновника от пользования компьютером или принять иные меры.

1.12. В случае появления у пользователя компьютера сведений или подозрений о фактах нарушения настоящих правил, а в особенности о фактах несанкционированного удаленного доступа к информации, размещенной на контролируемом им компьютере ли каком-либо другом, пользователь должен немедленно сообщить об этом системному администратору СЕТИ.

1.13. Системный администратор v лицо, обслуживающее сервер и следящее за правильным функционированием СЕТИ. Системный администратор дает разрешение на подключение компьютера к СЕТИ, выдает IP-адрес компьютеру, создает учетную запись электронной почты для пользователя. Самовольное подключение является серьезнейшим нарушением правил пользования СЕТЬЮ.

1.14. Системный администратор информирует пользователей обо всех плановых профилактических работах, могущих привести к частичной или полной неработоспособности СЕТИ на ограниченное время, а также об изменениях предоставляемых сервисов и ограничениях, накладываемых на доступ к ресурсам СЕТИ.

1.15. Системный администратор имеет право отключить компьютер пользователя от СЕТИ в случае, если с данного компьютера производились попытки несанкционированного доступа к информации на других компьютерах, и в случаях других серьезных нарушений настоящей инструкции.

1.16. Пользователь должен ознакомиться с настоящей инструкцией. Обязанность ознакомления пользователя с инструкцией лежит на системном администраторе и начальнике отдела ИТО.

2. Пользователи СЕТИ обязаны:

2.1. Соблюдать правила работы в СЕТИ, оговоренные настоящей инструкцией.

2.2. При доступе к внешним ресурсам СЕТИ, соблюдать правила, установленные системными администраторами для используемых ресурсов.

2.3. Немедленно сообщать системному администратору СЕТИ или начальнику отдела ИТО об обнаруженных проблемах в использовании предоставленных ресурсов, а также о фактах нарушения настоящей инструкции кем-либо. Администраторы, при необходимости, с помощью других специалистов, должны провести расследование указанных фактов и принять соответствующие меры.

2.4. Не разглашать известную им конфиденциальную информацию (имена пользователей, пароли), необходимую для безопасной работы в СЕТИ.

2.5. Немедленно отключать от СЕТИ компьютер, который подозревается в заражении вирусом. Компьютер не должен подключаться к СЕТИ до тех пор, пока системные администраторы не удостоверятся в удалении вируса.

2.6. Обеспечивать беспрепятственный доступ специалистам отдела ИТО к сетевому оборудованию и компьютерам пользователей.

2.7. Выполнять предписания специалистов отдела ИТО, направленные на обеспечение безопасности СЕТИ.

2.8. В случае обнаружения неисправности компьютерного оборудования или программного обеспечения, пользователь должен обратиться к системному администратору или начальнику отдела ИТО.

3. Пользователи СЕТИ имеют право:

3.1. Использовать в работе предоставленные им сетевые ресурсы в оговоренных в настоящей инструкции рамках, если иное не предусмотрено по согласованию с отделом ИТО. Системные администраторы вправе ограничивать доступ к некоторым сетевым ресурсам вплоть до их полной блокировки, изменять распределение трафика и проводить другие меры, направленные на повышение эффективности использования сетевых ресурсов.

3.2. Обращаться к администратору СЕТИ по вопросам, связанным с распределением ресурсов компьютера. Какие-либо действия пользователя, ведущие к изменению объема используемых им ресурсов, или влияющие на загруженность или безопасность системы (например, установка на компьютере коллективного доступа), должны санкционироваться системным администратором СЕТИ.

3.3. Обращаться за помощью к системному администратору при решении задач использования ресурсов СЕТИ.

3.4. Вносить предложения по улучшению работы с ресурсом.

4. Пользователям СЕТИ запрещено:

4.1. Разрешать посторонним лицам пользоваться вверенным им компьютером (кроме случаев подключения/отключения ресурсов, выполняемого специалистами ИТО).

4.2. Использовать сетевые программы, не предназначенные для выполнения прямых служебных обязанностей без согласования со специалистами ИТО.

4.3. Самостоятельно устанавливать или удалять установленные системным администратором сетевые программы на компьютерах, подключенных к СЕТИ, изменять настройки операционной системы и приложений, влияющие на работу сетевого оборудования и сетевых ресурсов.

4.4. Повреждать, уничтожать или фальсифицировать информацию, не принадлежащую пользователю.

4.5. Вскрывать компьютеры, сетевое и периферийное оборудование; подключать к компьютеру дополнительное оборудование без ведома системного администратора, изменять настройки BIOS, а также производить загрузку рабочих станций с дискет.

4.6. Самовольно подключать компьютер к СЕТИ, а также изменять IP-адрес компьютера, выданный системным администратором. Передача данных в сеть с использованием других IP адресов в качестве адреса отправителя является распространением ложной информации и создает угрозу безопасности информации на других компьютерах.

4.7. Работать с каналоемкими ресурсами (real video, real audio, chat и др.) без согласования с системным администратором СЕТИ. При сильной перегрузке канала вследствие использования каналоемких ресурсов текущий сеанс пользователя, вызвавшего перегрузку, будет прекращен.

4.8. Получать и передавать в сеть информацию, противоречащую законодательству и нормам морали общества, представляющую коммерческую или государственную тайну, распространять через сеть информацию, задевающую честь и достоинство граждан, а также рассылать обманные, беспокоящие или угрожающие сообщения.

4.9. Обхождение учетной системы безопасности, системы статистики, ее повреждение или дезинформация.

4.10. Использовать иные формы доступа к сети Интернет, за исключением разрешенных системным администратором: пытаться обходить установленный отделом ИТО межсетевой экран при соединении с сетью Интернет.

4.11. Осуществлять попытки несанкционированного доступа к ресурсам СЕТИ, проводить или участвовать в сетевых атаках и сетевом взломе.

4.12. Использовать СЕТЬ для совершения коммерческих сделок, распространения рекламы, коммерческих объявлений, порнографической информации, призывов к насилию, разжиганию национальной или религиозной вражды, оскорблений, угроз и т.п.

4.13. Пользователи должны уважать право других пользователей на личную информацию. Это означает, что пользователь (системный администратор) не имеет права пользоваться чужими именами и паролями для входа в сеть, читать чужую почту, причинять вред данным (кроме случаев, указанных выше), принадлежащих другим пользователям.

4.14. Запрещается производить действия, направленные на взлом (несанкционированное получение привилегированного доступа) рабочих станций и сервера Сети, равно как и любых других компьютеров в Интернет.

4.15. Закрывать доступ к информации паролями без согласования с системным администратором.

5. Работа с электронной почтой:

5.1. Электронная почта предоставляется сотрудникам организации только для выполнения своих служебных обязанностей. Использование ее в личных целях запрещено.

5.2. Все электронные письма, создаваемые и хранимые на компьютерах организации, являются собственностью организации и не считаются персональными.

5.3. Организация оставляет за собой право получить доступ к электронной почте сотрудников, если на то будут веские причины. Содержимое электронного письма не может быть раскрыто, кроме как с целью обеспечения безопасности или по требованию правоохранительных органов.

5.4. Конфигурировать программы электронной почты так, чтобы стандартные действия пользователя, использующие установки по умолчанию, были бы наиболее безопасными.

5.5. Входящие письма должны проверяться на наличие вирусов или других вредоносных программ.

5.6. Почтовые сервера должны быть сконфигурированы так, чтобы отвергать письма, адресованные не на компьютеры организации.

5.7. Журналы почтовых серверов должны проверяться на предмет выявления использования неутвержденных почтовых клиентов сотрудниками организации, и о таких случаях должно докладываться.

5.8. Почтовые клиенты должны быть сконфигурированы так, чтобы каждое сообщение подписывалось с помощью цифровой подписи отправителя.

5.9. Необходимо организовать обучение пользователейправильной работе с электронной почтой.

5.10. Справочники электронных адресов сотрудников не могут быть доступны всем и являются конфиденциальной информацией.

5.11. Если с помощью электронного письма должна быть послана конфиденциальная информация или информация, являющаяся собственностью организации, она должна быть зашифрована так, чтобы ее мог прочитать только тот, кому она предназначена, с использованием утвержденных в организации программ и алгоритмов.

5.12. Никто из посетителей, контрактников или временных служащих не имеет права использовать электронную почту организации.

5.13. Вся информация, классифицированная как критическая или коммерческая тайна, при передаче ее через открытые сети, такие как Интернет, Должна быть предварительно зашифрована.

5.14. Выходящие сообщения могут быть выборочно проверены, чтобы гарантировать соблюдение политики безопасности фирмы.

5.15. Пользователи не должны позволять кому-либо посылать письма от чужого имени. Это касается их начальников, секретарей, ассистентов или других сослуживцев.

5.16. Организация оставляет за собой право осуществлять наблюдение за почтовыми отправлениями сотрудников. Электронные письма могут быть прочитаны организацией, даже если они были удалены и отправителем, и получателем. Такие сообщения могут использоваться для обоснования наказания.

5.17. В качестве клиентов электронной почты могут использоваться только утвержденные почтовые программы.

5.18. Конфиденциальная информация не может быть послана с помощью электронной почты.

5.19. Если будет установлено, что сотрудник неправильно использует электронную почту с умыслом, он будет наказан.

5.20. Нельзя сообщать сторонним лицам электронные адреса фирмы.

5.21. Открывать или запускать приложения, полученные по электронной почте от неизвестного источника и (или) не затребованные пользователем.

5.22. Осуществлять массовую рассылку не согласованных предварительно электронных писем. Под массовой рассылкой подразумевается как рассылка множеству получателей, так и множественная рассылка одному получателю (спам).

5.23. Использовать несуществующие обратные адреса при отправке электронных писем.

6. При работе с веб-ресурсами:

6.1. Пользователи используют программы для поиска информации в WWW только в случае,если это необходимо для выполнения своих должностных обязанностей.

6.2. Использование ресурсы сети Интернет разрешается только в рабочих целях, использование её ресурсов не должно потенциально угрожать Фирме.

6.3. По использованию Интернет ведется статистика и поступает в архив фирмы.

6.4. Действия любого пользователя, подозреваемого в нарушении правил пользования Интернетом, могут быть запротоколированы и использоваться для принятия решения о применении к нему в санкций.

6.5. Сотрудникам организации, пользующимся Интернетом, запрещено передавать или загружать на компьютер материал, который является непристойным, порнографическим, фашистским или расистским и не относящимся к деятельности Фирмы.

6.6. Все программы, используемые для доступа к сети Internet, должны быть утверждены сетевым администратором и на них должны быть настроены необходимые уровни безопасности.

6.7. Все файлы, загружаемые с помощью сети Internet, должны проверяться на вирусы с помощью утвержденных руководством антивирусных программ.

6.8. Сотрудники, нанятые по контракту, должны соблюдать эту политику после предоставления им доступа к Internet. Доступ к сети Internet предоставляется по служебной записке.

6.9. В организации должен вестись список запрещенных сайтов. Программы для работы с Internet должны быть сконфигурированы так, чтобы к этим сайтам нельзя было получить доступ.

6.10. Запрещено размещать в гостевых книгах, форумах, конференциях сообщения, содержащие грубые и оскорбительные выражения.

6.11. Запрещено получать и передавать через СЕТЬ информацию, противоречащую законодательству и нормам морали общества, представляющую коммерческую тайну, распространять информацию, задевающую честь и достоинство граждан, а также рассылать обманные, беспокоящие или угрожающие сообщения.

6.12. Запрещено получать доступ к информационным ресурсам СЕТИ или сети Интернет, не являющихся публичными, без разрешения их собственника.

7.1. Пользователь компьютера отвечает за информацию, хранящуюся на его компьютере, технически исправное состояние компьютера и вверенной техники.

7.2. Системный администратор отвечает за бесперебойное функционирование вверенной ему СЕТИ, качество предоставляемых пользователям сервисов.

7.3. Пользователь несет личную ответственность за весь информационный обмен между его компьютером и другими компьютерами в СЕТИ и за ее пределами.

7.4. За нарушение настоящей инструкции пользователь может быть отстранен от работы с СЕТЬЮ.

7.5. Нарушение данной инструкции, повлекшее уничтожение, блокирование, модификацию либо копирование охраняемой законом компьютерной информации, нарушение работы компьютеров пользователей, системы или СЕТИ компьютеров, может повлечь административную или уголовную ответственность в соответствии с действующим законодательством.

С настоящей инструкцией ознакомлен: Фамилия Имя Отчество Подпись Дата

Подробности Категория: Секреты Андроида Создано 05.08.2015 14:53 Просмотров: 483

Дорогие посетители сайта GeoDum.ru. Начинающие пользователи смартфона или планшета на операционной системе Андроид!

Когда вы покупали ваш гаджет, то в комплекте, вероятно, была приложена некая Инструкция пользователя или Инструкция по эксплуатации. Но вы обратили внимание, что чаще всего она не слишком обширная и содержит только самые необходимые сведения о том, как правильно вставить сим-карту и дополнительный модуль памяти (если они предусмотрены конструкцией), как зарядить батарею и назначение основных кнопок. Остальные сведения о пользовании прибором либо не приведены, либо написаны настолько конспективно, что понять вообще ничего не возможно и пользоваться такой инструкцией начинающему юзеру весьма затруднительно. Обычно нет также и инструкций по большинству предустановленных приложений.

И все это не случайно. Предполагается очевидно, что освоение смартфона будет производится пользователем в основном самостоятельно, без обращения к руководствам.

Правда, в дополнение к бумажной книжечке на вашем гаджете предустановлено приложение Справка. Оно имеется в списке приложений и открыв ее, вы можете прочитать несколько незамысловатых советов по пользованию, которые трудно назвать Руководством пользователя. Возможно, более полезным в этой справке будет последний пункт Интерактивная справка. который отсылает вас к документу под названием именно Руководство пользователя (нужно действующее подключение к Интернету). Интересным в нем является именно возможность в интерактивном режиме выполнить предлагаемые действия и тем самым легче освоить смартфон. Это уже что то.

Конечно, в продаже теперь имеются многочисленные учебные пособия по ОС Андроид, среди которых одним из лучших является, по моему мнению, книга «Смартфоны и планшеты Android без напряга. Руководство пользователя » Андрея Жвалевского.

Но я хочу вам посоветовать все же осваивать смартфон не по Руководствам. Поверьте, что нужно всего лишь желание, время, мозги и немного интуиции. и все у вас получится. ОС Андроид разработана именно как интуитивно понятная система. Ведь посмотрите, как осваивает смартфон наше младшее поколение. Оно не читает инструкций, а получив новую игрушку, начинает быстро тыкать в экран и методом проб и ошибок моментально находит правильный путь, и процесс освоения занимает считанные дни и даже часы. Особенно в играх.

Поэтому я призываю вас не тратить время на доскональное изучение инструкций, а действовать, как наша молодежь, по интуиции и не бояться что-то испортить или сломать. Не сломаете. Вы сами увидите, что так ваше самообучение пойдет более быстро и продуктивно.

Это касается и всех приложений, которые вы дополнительно к предустановленным захотите иметь на вашем смартфоне, скачивая их из магазина приложений Google Play. А вы это захотите.

Удачи вам в освоении нового гаджета.

Чтобы не пропустить ничего из публикуемых материалов, вы можете подписаться на одну из RSS лент. Все новости сайта. Новости раздела « Сказки Старого Юзера » или Новости раздела « Мир Андроида ».

Чтобы быть в курсе новинок сайта, рекомендую также подписаться на периодическую еженедельную почтовую рассылку «Сказки Старого Юзера» на портале Subscribe.ru.

Инструкция Пользователя Пк

Инструкция Пользователя Пк

Инструкция по работе с компьютером

Online руководство пользователя ПК ГРАНД-Смета. © 2010 - 2015 Online руководство пользователя ПК ГРАНД-Смета, grandsmeta.ru.

Данная инструкция по пользованию персонального компьютера кекомендуется к применению во всех обслуживаемых нами организациях, так как это существенно уменьшает вероятность отказа компьютерного оборудования и сети. Использование инструкции необязательно, но отказ от ИТ дисциплины может повести за собой увеличение расходов на содержание ИТ инфраструктуры организации. Персональные компьютеры, серверы, программное обеспечение, вся информация, хранящаяся на них и вновь создаваемая, оборудование локальной вычислительной сети, коммуникационное оборудование являются собственностью Организации и предоставляются работникам для осуществления ими их должностных обязанностей. ПК, серверы, ПО, оборудование ЛВС и коммуникационное, пользователи образуют систему корпоративной сети фирмы. Общие положения инструкции 1.1. Целью настоящей инструкции является регулирование работы системных администраторов и пользователей, для эффективного использования и распределения сетевых ресурсов коллективного пользования, поддержания необходимого уровня защиты информации, ее сохранности, соблюдения прав доступа к информации, уменьшение риска умышленного или неумышленного неправильного использования сетевых ресурсов. 1.2. К работе в системе допускаются лица, назначенные начальником соответствующего отдела и ознакомившиеся с данной инструкцией; 1.3. По уровню ответственности и правам доступа к сети пользователи сети разделяются на следующие категории: системные администраторы и пользователи; 1.4. Пользователь подключенного к сети компьютера - лицо, за которым закреплена ответственность за данный компьютер. Пользователь должен принимать все необходимые меры по защите информации и контролю прав доступа к ней; 1.5. Каждый сотрудник пользуется индивидуальным именем пользователя для своей идентификации в сети, выдаваемым системным администратором; В общем случае имя это фамилия и инициалы сотрудника, написанные английскими буквами (регистр букв не имеет значения). Сотрудники должны знать точное написание своего индивидуального имени. 1.6. Каждый сотрудник может создать и изменять свой пароль для входа в компьютерную сеть; Пароль изменяется из пункта меню «Сменить пароль», в которое можно попасть, нажав после входа в систему одновременно клавиши Ctrl Alt Del. Регистр и язык имеют значение. Пользователи должны помнить свои пароли. 1.7. Каждый сотрудник должен пользоваться только своим именем пользователя и паролем (в соответствии с пунктами 1.5-1.6 настоящей инструкции по пользованию компьютером и сетевыми ресурсами) для входа в компьютер, локальную сеть и сеть Интернет, передача их кому-либо запрещена; 1.8. В случае нарушения правил пользования сетью, связанных с используемым им компьютером, пользователь сообщает системному администратору, который проводит расследование причин и выявление виновников нарушений и принимает меры к пресечению подобных нарушений; 1.9. В случае появления у пользователя компьютера сведений или подозрений о фактах нарушения настоящих правил, а в особенности о фактах несанкционированного удаленного доступа к информации, размещенной на контролируемом им компьютере ли каком-либо другом, пользователь должен немедленно сообщить об этом системному администратору; 1.10. Пользователи обязаны выполнять предписания системного администратора по работе с компьютером и сетью. 1.11. Системный администратор - лицо, обслуживающее сервер и следящее за правильным функционированием сети. Системный администратор дает разрешение на подключение компьютера к сети, выдает IP-адрес компьютеру, создает учетную запись электронной почты для пользователя. Самовольное подключение является нарушением правил пользования сетью; 1.12. Системный администратор информирует пользователей обо всех плановых профилактических работах, которые могут привести к частичной или полной неработоспособности сети на ограниченное время, а также об изменениях предоставляемых сервисов и ограничениях, накладываемых на доступ к ресурсам сети; 1.13. Системный администратор имеет право отключить компьютер пользователя от сети в случае, если с данного компьютера производились попытки несанкционированного доступа к информации на других компьютерах, и в случаях других серьезных нарушений настоящей инструкции; Инструкция по работе за компьютером 2.1. Запрещено самостоятельно разбирать компьютер и все его комплектующие. При возникновении неисправностей необходимо обратиться к системному администратору; 2.2. Все кабели, соединяющие системный блок с другими устройствами (особенно клавиатуры и мыши PS/2), следует вставлять и вынимать только при полностью обесточенном компьютере и выключенными дополнительными устройствами. Исключение составляют автономные USB-устройства: они могут быть подключены к включенному компьютеру; Полностью обесточенным считается компьютер с отключенным силовым проводом питания электросети. В помещении все электрические розетки должны соответствовать ГОСТ и иметь заземление. В случае подозрения на повреждение розетки или заземления до начала работы пользователь должен обратиться в обслуживающую данную электросеть организацию для устранения проблем. Запрещается включать мощные электроприборы (электрочайники, нагреватели, электроинструмент) в розетки, предназначенные для компьютерных устройств без письменного согласования с соответствующей организацией. 2.3. Запрещено подвергать механическим воздействиям компьютерные провода (например, ставить на них мебель, сильно перегибать прикреплять скрепками, завязывать узлом). 2.4. Запрещено самостоятельно устанавливать, удалять, деактивировать и изменять программное обеспечение и сетевые настройки на компьютере. Этим занимается системный администратор; 2.5. Запрещено аварийно завершать работу компьютера кнопкой “Reset” или отключением от электросети. Завершайте работу компьютера правильно, через кнопку (Пуск) и Завершение работы; 2.6. Запрещено подвергать компьютер и периферийные устройства физическим, термическим и химическим воздействиям. (Нельзя сидеть на компьютере, загораживать (например, бумагами или мебелью) вентиляционные отверстия, проливать на него жидкости, просыпать семечки, скрепки, ставить у батареи и других нагревательных приборов); 2.7. Документы необходимо сохранять на специально отведенные диски, (обычно D:\\"Мои документы") или в сети в месте определенным системным администратором. Запрещено хранить нужные документы и другие данные на системном диске С: 2.8. Если есть подозрения что, какие либо нужные документы уничтожены или повреждены, необходимо полностью прекратить работу с компьютером или сетевым ресурсом и незамедлительно обратиться к системному администратору. 2.9. По завершению рабочего дня компьютер можно выключить, по требованию системного администратора компьютер может быть оставлен включенным для проведения профилактических работ в нерабочее время; 2.10. Перед началом работы пользователь должен: Включить выключатель сетевого фильтра. При включении кнопка должна начать светиться; Включить источник бесперебойного питания (ИБП) и выждать 2-4 секунды; Включить монитор (если выключен); Включить компьютер кнопкой “Power”. Дождаться загрузки операционной системы (ОС); Войти в систему, используя свои личные имя пользователя и пароль (Имя пользователя обычно состоит из латинских букв в формате "Фамилия-ИО"). 2.11. По завершению работы пользователь должен: Закрыть все открытые программы и документы, сохранив нужные изменения; Выйти из системы. 2.12. При отключении электроэнергии источник бесперебойного питания (ИБП) позволяет компьютеру оставаться в рабочем состоянии от 5 до 20 минут. При отключении электроэнергии в помещении пользователь должен в немедленном порядке сохранить документы и выключить компьютер в соответствии с данной инструкцией (пунтк 2.5). 2.13. Закрыть все открытые программы и документы, сохранив нужные изменения; 2.14. С помощью меню “Пуск ->Завершение работы” выключить компьютер и дождаться завершения работы. (Системный блок перестанет мигать и шуметь); 2.15. При возникновении ошибок во время работы с компьютером необходимо записать текст ошибки и код ошибки, после этого, если проблему не удается решить самостоятельно, обратится к системному администратору. Инструкция по работе в локальной сети 3.1 Пользователи сети обязаны: 3.1.1. Соблюдать правила работы в сети, оговоренные настоящей инструкцией; 3.1.2. При доступе к внешним ресурсам сети, соблюдать правила, установленные системными администраторами для используемых ресурсов; 3.1.3. Немедленно сообщать системному администратору сети об обнаруженных проблемах в использовании предоставленных ресурсов, а также о фактах нарушения настоящей инструкции кем-либо. Администраторы, при необходимости, с помощью других специалистов, должны провести расследование указанных фактов и принять соответствующие меры; 3.1.4. Не разглашать известную им конфиденциальную информацию (имена пользователей, пароли), необходимую для безопасной работы в сети; 3.1.5. Обеспечивать беспрепятственный доступ системным администраторам к сетевому оборудованию и компьютерам пользователей, для организации профилактических и ремонтных работ; 3.1.6. Выполнять предписания системных администраторов, направленные на обеспечение безопасности сети; 3.1.7. В случае обнаружения неисправности (например, сильный посторонний шум или запах, необычное поведение затрудняющее работу) компьютерного оборудования или программного обеспечения, пользователь должен обратиться к системному администратору. 3.1.8. Удалять с сетевых ресурсов устаревшие или не используемые файлы. 3.2 Пользователи сети имеют право: 3.2.1. Использовать в работе предоставленные им сетевые ресурсы в оговоренных в настоящей инструкции рамках. Системные администраторы вправе ограничивать доступ к некоторым сетевым ресурсам вплоть до их полной блокировки, изменять распределение трафика и проводить другие меры, направленные на повышение эффективности использования сетевых ресурсов; 3.2.2. Обращаться к администратору сети по вопросам, связанным с распределением ресурсов компьютера. Какие-либо действия пользователя, ведущие к изменению объема используемых им ресурсов, или влияющие на загруженность или безопасность системы (например, установка на компьютере коллективного доступа), должны санкционироваться администратором сети; 3.2.3. Обращаться за помощью к системному администратору при решении задач использования ресурсов сети; 3.2.4. Вносить предложения по улучшению работы с ресурсом. 3.3 Пользователям сети запрещено: 3.3.1. Разрешать посторонним лицам пользоваться вверенным им компьютером (кроме случаев подключения/отключения ресурсов); 3.3.2. Использовать сетевые программы, не предназначенные для выполнения прямых служебных обязанностей без согласования с администрацией и системным администратором; 3.3.3. Самостоятельно устанавливать или удалять установленные системным администратором сетевые программы на компьютерах, подключенных к сети, изменять настройки операционной системы и приложений, влияющие на работу сетевого оборудования и сетевых ресурсов; 3.3.4. Повреждать, уничтожать или фальсифицировать информацию, не принадлежащую пользователю; 3.3.5. Вскрывать компьютеры, сетевое и периферийное оборудование; подключать к компьютеру дополнительное оборудование без согласования с системным администратором, изменять настройки BIOS, а также производить загрузку рабочих станций с дискет; 3.3.6. Самовольно подключать компьютер к сети, а также изменять IP-адрес компьютера, выданный системным администратором. Передача данных в сеть с использованием других IP адресов в качестве адреса отправителя является распространением ложной информации и создает угрозу безопасности информации на других компьютерах; 3.3.7. Работать с каналоемкими ресурсами (видео, аудио, радио, чаты, файлообменные сети, torrent и др.) без согласования с системным администратором сети. При сильной перегрузке канала вследствие использования каналоемких ресурсов доступ пользователя вызвавшего перегрузку, может быть прекращен; 3.3.8. Получать и передавать в сеть информацию, противоречащую действующему законодательству РФ и нормам морали общества, представляющую коммерческую или государственную тайну; 3.3.9. Обхождение учетной системы безопасности, системы статистики, ее повреждение или дезинформация; 3.3.10. Использовать иные формы доступа к сети Интернет, за исключением разрешенных системным администратором. 3.3.11. Осуществлять попытки несанкционированного доступа к ресурсам сети, проводить или участвовать в сетевых атаках и сетевом взломе; 3.3.12. Использовать сеть для массового распространения рекламы (спам), коммерческих объявлений, порнографической информации, призывов к насилию, разжиганию национальной или религиозной вражды, оскорблений, угроз и т.п. Инструкция по работе с электронной почтой 4.1. Электронная почта предоставляется сотрудникам организации только для выполнения своих служебных обязанностей. Использование ее для пересылки файлов в личных целях запрещено. Создание или имение параметров почтового ящика проводится системным администратором по просьбе администрации; 4.2. На рабочем месте допускается использовать только ящики электронной почты, предоставленные администрацией. Прямой доступ к другим почтовым системам может быть блокирован. Для получения писем с других систем допускается использовать переадресацию, которая может быть настроена с помощью системного администратора. 4.3. Все электронные письма, создаваемые и хранимые на компьютерах организации, являются собственностью организации и не считаются персональными; 4.4. Организация оставляет за собой право получить доступ к электронной почте сотрудников, если на то будут веские причины. 4.5. Пользователи не должны позволять кому-либо посылать письма от чужого имени. Это касается их начальников, секретарей, ассистентов или других сослуживцев; 4.6. В качестве клиентов электронной почты могут использоваться только утвержденные почтовые программы (MS Outlook); 4.7. Нельзя осуществлять массовую рассылку не согласованных предварительно электронных писем. Под массовой рассылкой подразумевается как рассылка множеству получателей, так и множественная рассылка одному получателю (спам). 4.8. Размер вложений у отправляемых писем обычно не должен превышать 10Мб. Для пересылки фотографий или больших файлов их нужно предварительно подготовить к отправке. Инструкция по работе в сети Интернет 5.1. Пользователи используют программы для поиска информации в сети Интернет только в случае, если это необходимо для выполнения своих должностных обязанностей; 5.2. По использованию ресурсов Интернет необходимо ведение статистики. 5.3. Действия любого пользователя, подозреваемого в нарушении правил пользования Интернетом, протоколируются и могут использоваться для принятия решения о применении к нему санкций; 5.4. Сотрудникам организации, пользующимся Интернетом, запрещено передавать или загружать на компьютер материал, который является непристойным, порнографическим или нарушает действующее законодательство РФ; 5.5. Все программы, используемые для доступа к сети Интернет, должны быть утверждены сетевым администратором и на них должны быть настроены необходимые уровни безопасности; 5.6. Запрещено получать и передавать через сеть информацию, противоречащую законодательству и нормам морали общества, представляющую коммерческую тайну, распространять информацию, задевающую честь и достоинство граждан, а также рассылать обманные, беспокоящие или угрожающие сообщения; 5.7. Запрещено обращаться к ресурсам сети Интернет несвязанных непосредственно с выполнением своих должностных обязанностей в рабочее время, а также к ресурсам с сомнительным содержанием. 5.8. Запрещается скачивать и запускать с любых ресурсов любые исполняемые файлы без согласования с системным администратором. Работа со съемными носителями информации (Флешки, переносные жесткие диски, цифровые фотоаппараты, телефоны и т.д) 6.1 Подключение съемных носителей следует производить при включенном компьютере и загруженной операционной системой. 6.2 Существует большое количество вирусов предназначенных для повреждения информации на флэшках (эти вирусы на зараженном ПК постоянно загружены в оперативную память и отслеживают порты на предмет подключения съемных устройств), если Вам нужно скопировать информацию с Вашей флэшки на посторонний ПК, перед подключением включайте блокировку записи (если она предусмотрена конструкцией Вашей флэшки). 6.3 Не извлекайте флэшку из ПК в момент обращения к ней, это может привести к потере данных и повреждению устройства. Если же в момент отключения флэшки от ПК выполнялась операция записи, в файловой системе флэшки неизбежно появятся ошибки. Если при попытке извлечь флэшку через значок "Безопасное извлечение устройства" появляется диалоговое окно "Проблема при извлечении "Запоминающее устройство для USB": Устройство Универсальный том не может быть остановлено прямо сейчас. Попробуйте остановить его позже", значит, открыты какие-то файлы с флэшки. Закройте их и повторите попытку. Для сохранности данных не рекомендуется открывать файлы данных со сменных носителей. 6.4 Рекомендуется совершать обмен файлами данных через электронную почту. Перед копированием файлов данных с внешних носителей настоятельно рекомендуется проверить носитель с помощью антивируса. Запрещается запускать или переписывать с любых внешних носителей любые исполняемые файлы (приложения или командные файлы с расширениями exe, bat, com, cmd, inf, dll, scr) без согласования с системным администратором. Работа с периферийными устройствами (принтеры, ксероксы, сканеры, копиры) 7.1 Запрещается использовать для печати дешевую бумагу не соответствующего типа, а также использовать для печати бумагу со скрепками, наклейками или мятую бумагу. 7.2 Запрещается использовать не оригинальные картриджи. Не разрешается вынимать картриджи из принтеров за исключением их замены. 7.3 Не рекомендуется установка периферийной техники рядом с обогревательными приборами или на подоконнике, а также подвергать воздействию прямых солнечных лучей, влаги или пыли. Данная инструкция по пользованию компьютером применима и для домашних пользователей если они хотят сохранить работоспособность компьютера максимально долго. Союз ИТ Профессионалов

Скачать инструкцию можно здесь Рекомендации по включению режимов энергосбережения ПК · Получение 6, Инструкция пользователя ПК, 1561.

Скачать инструкцию на Мини ПК, описание, руководство пользователя на русском языке, документацию. Casio Cassiopea BE-300 (pdf) · Casio Cassiopea.

Сайт отдела информатизации - техническая и информационная поддержка пользователей, ремонт и восстановление вычислительной техники, настройка программного обеспечения, курсы по информационным технологиям

Инструкция пользователя ПК

Данная инструкция по пользованию персонального компьютера По уровню ответственности и правам доступа к сети пользователи сети разделяются.

У некоторых пользователей постоянно выскакивает вот такое окошко У многих начинающих пользователей, да и часто даже у опытных.

Инструкция пользователя компьютерной информационной сетью фирмы. Кайрат Тлеулесов. Персональные компьютеры, серверы, программное.

ПК, серверы, ПО, оборудование корпоративной ЛВС предприятия, коммуникационное оборудование и пользователи, образуют.

пользователя компьютерной информационной сетью предприятия

Настоящая Инструкция определяет права и обязанности пользователей компьютерного оборудования.

Предприятие намерено придерживаться правил, изложенных ниже, и оставляет за собой право проверять их выполнение без предварительного уведомления пользователя.

Компьютерной локальной вычислительной сетью (ЛВС) предприятия называется совокупность компьютеров, кабелей, сетевых адаптеров, работающих под управлением сетевой операционной системы и разрешенного прикладного программного обеспечения (ПО) и оборудования, явно не указанного в данной инструкции, но позволяющего использовать ресурсы ЛВС предприятия.

1.1. Локальная вычислительная сеть (ЛВС) предназначена для:

предоставления разделенного доступа к файлам. ЛВСпозволяет одновременно нескольким пользователям работать с одним и тем же файлом, хранящимся на центральном файл-сервере и производить с ним различные действия.

передачи файлов. ЛВС позволяет быстро копировать файлы любого размера с одной рабочей станции на другую без использования переносных носителей информации.

доступа к информации и файлам. ЛВС позволяет запускать прикладные программы на сервере с любой из рабочих станций, работать с базами данных и файлами, расположенными на сервере.

предоставления разделенного доступа к принтерам. ЛВС позволяет нескольким пользователям на различных рабочих станциях использовать совместно один или несколько принтеров.

удаленного доступа к оборудованию.

1.2. Персональные компьютеры (ПК) . серверы, программное обеспечение, вся информация, хранящаяся на них и вновь создаваемая, оборудование ЛВС, коммуникационные средства являются собственностью предприятия и предоставляются работникам для осуществления ими их должностных обязанностей.

1.3. ПК, серверы, ПО, оборудование корпоративной ЛВС предприятия, коммуникационное оборудование и пользователи, образуют систему корпоративной локальной сети предприятия.

1.4. Целью настоящей инструкции является:

регулирование работы пользователей с компьютерным оборудованием, ЛВС и ПО;

распределение сетевых ресурсов коллективного пользования;

определение мер по поддержанию необходимого уровня защиты информации, ее сохранности и соблюдения прав доступа к ней, обеспечение использования только лицензионного ПО;

уменьшение рисков умышленного или неумышленного неправильного использования сетевых ресурсов, ПО;

упорядочивание использования компьютерного оборудования корпоративной ЛВС предприятия с целью повышения эффективности выполнения производственных планов и осуществления другой деятельности предусмотренной производственной необходимостью;

предотвращение ненадлежащего использования компьютерного оборудования, ЛВС и ПО.

Действие настоящих правил распространяется наПОЛЬЗОВАТЕЛЕЙ ЛЮБОГО компьютерного оборудования (компьютеры, компьютерная периферия, коммуникационное оборудование), подключенного к ЛВС предприятия, а также наПОЛЬЗОВАТЕЛЕЙ, осуществляющих удаленный доступ к оборудованию из ЛВС предприятия и удаленный доступ к ЛВС предприятия.

2.1. К работе с ЛВС предприятия допускаются лица, назначенные начальниками соответствующих отделов и подразделений, прошедшие инструктаж, регистрацию и получившие соответствующие уникальные средства аутентификации в ЛВС предприятия — это учётная запись (логин) пользователя и пароль, в отделе системного администрирования и закрепленные за определенным компьютером.

2.2. Работа с ЛВС предприятия каждому работнику разрешена только на определенных компьютерах, в определенное время (в пределах установленного рабочего графика), только со своей, полученной в отделе системного администрирования учетной записью пользователя и паролем, и только с разрешенными программами и сетевыми ресурсами. В случае необходимости выполнения работ вне указанного времени, на других компьютерах и с другими программами, необходимо получить разрешение системного администратора.

2.3. Пользователь, подключенного к ЛВС компьютера — лицо, за которым закреплена ответственность за данный компьютер. Пользователь должен принимать все необходимые меры по защите информации и контролю за соблюдением прав доступа к ней.

Для работы на компьютере других лиц, кроме закрепленного за ним пользователя и его начальника отдела (подразделения), необходимо получить разрешение в отделе системного администрирования. Никто не может давать разрешение даже на временную работу на компьютере, без получения разрешения в отделе системного администрирования. После получения соответствующего разрешения, пользователь обязан зарегистрироваться на компьютере, под своей, полученной в отделе системного администрирования, учетной записью (логином).

2.5. В случае выявления нарушений инструкции пользования ЛВС предприятия, сотрудники отдела системного администрирования (ОСА) имеют право отстранить виновного от пользования компьютером или принять иные меры, необходимые для предотвращения выявленного нарушения, и сообщить о таком факте директору и в службу безопасности (СБ) предприятия.

2.6. Сотрудник ОСА имеет право отключить компьютер пользователя от ЛВС в случае, если с данного компьютера производились попытки несанкционированного доступа к информации других компьютеров, и при других серьезных нарушений настоящей инструкции. О данном факте сотрудник ОСА обязан незамедлительно сообщить директору и СБ предприятия.

В случае появления у пользователя компьютера сведений или подозрений о фактах нарушения настоящих правил, а в особенности о фактах несанкционированного удаленного доступа к информации, размещенной на контролируемом им или каком-либо другом компьютере, о фактах использования неразрешенного или не лицензионного ПО, пользователь должен немедленно сообщить об этом в отдел системного администрирования. При этом, ОСА обязан проанализировать поступившую информацию и безотлагательно уведомить директора и СБ предприятия об указанных фактах.

Все пользователи ЛВС предприятия при подключении, получают ограниченный уровень доступа к ресурсам своих компьютеров (уровень пользователя) и обязаны работать только с разрешенным уровнем доступа. Для получения административного уровня доступа к ЛВС и ресурсам компьютера, необходимо письменно указать необходимость работы на компьютере и ЛВС предприятия с повышенным уровнем доступа и получить письменное разрешение у руководства предприятия (административный доступ к ресурсам необходим для корректной работы некоторого программного обеспечения — для этого специалисты ОСА могут произвести дополнительные настройки данного ПО позволяющие работать ему с административным уровнем, при этом не предоставляя повышенных привилегий пользователю).

Сотрудники отдела системного администрирования, с целью повышения уровня безопасности работы ЛВС предприятия, могут без уведомления пользователей проводить соответствующие работы (инсталляция нового программного обеспечения по сети на компьютеры пользователей, сканирование на вирусы и др.)

3. Пользователь ЛВС ОБЯЗАН:

3.1. Ознакомиться с настоящей инструкцией иправилами работы в ЛВСдо начала работы на компьютерном оборудовании.

3.2. Соблюдать правила работы в корпоративной ЛВС, оговоренные настоящей Инструкцией.

3.3. Пользоваться только разрешенным ПО (необходимый перечень которого устанавливается приказом директора по предприятию) и не допускать использования ПО с нарушением лицензионных условий.

3.4. Пройти инструктаж и получить личные уникальные средства аутентификации в ЛВС предприятия (имя пользователя, пароль) для работы с оборудованием с ограниченным доступом.

3.5. Использовать индивидуальное имя пользователя для своей идентификации в сети. Индивидуальное имя пользователя назначается в ОСА.

3.6. САМОСТОЯТЕЛЬНО создать пароль для входа в ЛВС предприятия. Пароль должен содержать не менее 5 (пяти) символов и состоять из букв и цифр. Пароль не должен привязываться к дням рождения пользователя или его номера телефона и прочей информации, которая может быть легко подобрана путем сопоставления с данными пользователя.Изменение пароля на новый должно проводиться пользователем не реже 1-го раза в месяц.

3.6. Пользоваться только своим именем пользователя и паролем для входа в локальную сеть. Передача таких данных кому-либо ЗАПРЕЩЕНА .

3.7. При доступе к внешним ресурсам ЛВС, соблюдать правила, установленные отделом системного администрирования, для используемых и разрешенных ресурсов.

3.8. Использовать компьютерное оборудованиеИСКЛЮЧИТЕЛЬНО для деятельности, предусмотренной производственной необходимостью и должностными инструкциями.

3.9. Бережно относиться к оборудованию, соблюдать правила его эксплуатации.

3.10. Рационально пользоваться ограниченными разделяемыми ресурсами (дисковой памятью компьютеров общего пользования, пропускной способностью локальной сети) и расходными материалами.

3.11. Выполнять требования сотрудников ОСА, а также лиц, назначенных ответственными за эксплуатацию конкретного оборудования.

3.12. Выполнять обязательные рекомендации и предписания специалистов ОСА и ответственных лиц по компьютерной безопасности, направленные на обеспечение безопасности ЛВС.

3.13. Предоставлять доступ к сетевому оборудованию и компьютеру сотрудникам ОСА для проверки исправности и соответствия установленным правилам работы.

3.14. Немедленно сообщать в отдел системного администрирования ЛВС об обнаруженных проблемах в использовании предоставленных ресурсов (несанкционированный доступ к оборудованию, информации, ее искажение или уничтожение), а также о фактах нарушения настоящей инструкции кем-либо. ОСА, при необходимости, с привлечением других специалистов и СБ предприятия, должны провести расследование указанных фактов и принять соответствующие меры.

3.15. Не разглашать известную им конфиденциальную информацию (имена пользователей, пароли), необходимую для безопасной работы ЛВС.

3.16. Немедленно отключить от ЛВС компьютер, при появлении сообщений антивирусного ПО о потенциальной опасности заражения, СООБЩИТЬ об этом в ОСА и далее действовать по его указаниям.

3.17. В случае обнаружения неисправности компьютерного оборудования или программного обеспечения, пользовательОБЯЗАН сообщить об этом в отдел системного администрирования.

4. Пользователи ЛВС имеют право:

4.1. Подать заявку в отдел системного администрирования(ОСА) на получение прав доступа к оборудованию общего пользования.

4.2. Подавать заявки на закупку нового и модернизацию компьютерного оборудования персонального пользования.

4.3. Получать консультацию у сотрудников ОСА по работе с компьютерным оборудованием и программным обеспечением общего пользования, по вопросам компьютерной безопасности.

4.4. В случае несогласия, обжаловать руководителю подразделения действия ОСА.

4.5. Использовать в работе предоставленные им и разрешенные сетевые ресурсы, в оговоренных в настоящей инструкции рамках, если иное не предусмотрено по согласованию с ОСА. Системные администраторы вправе ограничивать доступ к некоторым сетевым ресурсам вплоть до их полной блокировки, изменять распределение трафика и проводить другие меры, направленные на повышение эффективности использования сетевых ресурсов.

4.6. Обращаться в ОСА по вопросам, связанным с распределением ресурсов компьютера. Какие-либо действия пользователя, ведущие к изменению объема используемых им ресурсов, или влияющие на загруженность или безопасность системы (например, установка общего доступа к папкам компьютера), должны санкционироваться отделом системного администрирования.

5. Пользователям ЛВС

5.1. Допускать посторонних лиц к работе на закрепленном компьютере (кроме случаев связанных с выполнением работ специалистами ОСА, в рамках своих служебных и должностных обязанностей, или по указанию руководителя отдела).

5.2. Использовать оборудование, сетевые программы для деятельности, не обусловленной производственной необходимостью и должностной инструкцией.

5.3. Создавать помехи работе других пользователей, помехи работе компьютеров и сети.

5.4. Самостоятельно устанавливать или удалять любое ПО на компьютерах, изменять настройки операционной системы и приложений, влияющие на работу сетевого оборудования и сетевых ресурсов.

Установку, удаление, модернизацию, настройку операционной системы, ПО и иные подобные действия на компьютере пользователя, — выполняют ТОЛЬКО специалисты отдела системного администрирования .

5.5. Повреждать, уничтожать или фальсифицировать информацию, не принадлежащую пользователю.

5.6. Вскрывать компьютеры, сетевое и периферийное оборудование, разбирать, изменять настройку оборудования общего пользования, подключать к компьютеру дополнительное оборудование без ведома ОСА, изменять настройки BIOS, а также производить загрузку рабочих станций с дискет, дисков, FLASH-накопителей и др.

Перемещение компьютерного оборудования допускается в исключительных случаях, а именно: пожарной опасности, других угроз жизни и здоровью людей или угроз повреждения имущества.

5.7. Самовольно подключать компьютер к ЛВС предприятия, а также изменять IP и MAC-адрес компьютера, выданный ОСА, устанавливать дополнительные сетевые протоколы, изменять конфигурацию настроек сетевых протоколов без предварительного уведомления отдела системного администрирования.

Передача данных в сеть с использованием других IP и MAC адресов в качестве адреса отправителя является распространением ложной информации и создает угрозу безопасности информации на других компьютерах.

5.8. Работать с каналоемкими ресурсами (real video, real audio, chat и др.) без согласования с руководством предприятия и ОСА.

5.9. Получать и передавать в сеть информацию, противоречащую законодательству и нормам морали общества, представляющую коммерческую или государственную тайну, распространять через сеть информацию, которая охраняется законодательством об интеллектуальной собственности, либозадевающую честь и достоинство граждан, а также рассылать обманные, угрожающие и др. сообщения.

5.10. Предпринимать попытки обхода учетной системы безопасности, системы статистики, ее повреждения или дезинформации.

5.11. Использовать иные формы доступа к сети, за исключением разрешенных ОСА, пытаться обходить установленный межсетевой экран.

5.12. Осуществлять попытки несанкционированного доступа к ресурсам ЛВС, проводить или участвовать в сетевых атаках и сетевом взломе. Производить действия, направленные на взлом (несанкционированное получение привилегированного доступа) рабочих станций и серверов ЛВС и передаваемой по сети информации, равно как и любых других компьютеров, в случае доступа к глобальной сети Интернет.

5.13. Использовать ЛВС для распространения рекламы, коммерческих объявлений, порнографической информации, призывов к насилию, разжиганию национальной или религиозной вражды, оскорблений, угроз и т.п.

5.14. Пользователи должны уважать право других пользователей на личную информацию. Это означает, что пользователь не имеет права пользоваться чужими именами и паролями (случайно ставшими ему известными) для входа в сеть, читать чужую электронную почту, причинять вред данным, принадлежащих другим пользователям.

5.15. Закрывать доступ к информации паролями без согласования с начальниками отделов и ОСА.

5.16. Передавать другим лицам свои личные атрибуты доступа (регистрационное имя и пароль) к компьютеру, а такжепредоставлять доступ к каналам сети пользователям других сетей (например, посредством proxy-server, socks-proxy, open relay и т.п.).

5.17. Использовать, распространять и хранить программы, предназначенные для осуществления несанкционированного доступа, взлома паролей, для нарушения функционирования компьютерного оборудования и компьютерных сетей, а также компьютерные вирусы и любые программы ими инфицированные, использовать, распространять и хранить программы сетевого управления и мониторинга, осуществляющих сканирование сети (различные «трассеры», «сниферы», сканеры портов и т.п.), без письменного предупреждения и разрешения отдела системного администрирования, а также разрешения службы безопасности предприятия, с объяснением служебной необходимости подобных действий.

5.18. Предоставлять доступ к компьютерному оборудованию незарегистрированным пользователям без согласования с ОСА.

5.19. Использовать в работе съемные носители информации без разрешения сотрудников ОСА. Съемные носители информации, перед началом работы с ними, ОБЯЗАТЕЛЬНО должны пройти проверку антивирусной программой.

5.20. Переносить информацию. связанную с деятельностью предприятия. с компьютера на компьютер (не распространяется, если перенос осуществляется внутри отдела).

5.21. Хранить информацию, связанную с деятельностью предприятия, в папках с общим доступом

5.22. Хранить на публичных сетевых дисках и серверах файлы, не относящихся к выполнению служебных обязанностей сотрудника (музыка, фотографии, игры, видео, виртуальные CD и т.п.)

6. Работа с электронной почтой.

6.1. Электронная почта предоставляется работникам предприятия только для выполнения своих служебных обязанностей. Использование ее в личных целях ЗАПРЕЩЕНО .

6.2. Все электронные письма, создаваемые и хранимые на компьютерах предприятия, являются собственностью предприятия и не считаются персональными.

6.3. Предприятие оставляет за собой право получить доступ к личной электронной почте работников, если на то будут веские причины. Содержимое электронного письма не может быть раскрыто третьим лицам, кроме как с целью обеспечения безопасности или по требованию правоохранительных органов.

6.4. В случае использования цифровых подписей на предприятии почтовые клиенты должны быть сконфигурированы так, чтобы каждое сообщение подписывалось цифровой подписью отправителя.

6.5. В случае если с помощью электронного письма должна быть послана конфиденциальная информация или информация, являющаяся собственностью предприятия, или другая важная информация, она должна быть зашифрована так, чтобы ее мог прочитать только тот, кому она предназначена, с использованием утвержденных на предприятии программ и алгоритмов.

6.6. Вся информация, классифицированная как критическая, конфиденциальная или относится к коммерческой тайне, при передаче ее через открытые сети, такие как Интернет,ОБЯЗАТЕЛЬНО должна быть предварительно зашифрована.

7.7. Выходящие сообщения могут быть выборочно проверены, чтобы гарантировать соблюдение политики безопасности предприятия.

6.8. Пользователи не должны позволять кому-либо посылать письма от чужого имени.

6.9. В качестве клиентов электронной почты могут использоваться только лицензионные программные продукты или утвержденные ОСА почтовые программы.

6.10. Категорически запрещено открывать или запускать приложения, полученные по электронной почте из неизвестного источника, с подозрительным названием и (или) не затребованные пользователем .

6.11. Запрещено осуществлять массовую рассылку не согласованных предварительно электронных писем. Под массовой рассылкой подразумевается как рассылка множеству получателей, так и множественная рассылка одному получателю (спам).

6.12. Запрещено использовать несуществующие обратные адреса при отправке электронных писем.

6.13. Отправлять по электронной почте, большие файлы (особенно музыку, видео и фото личного характера), за исключением случаев, связанных со служебной необходимостью.

7. Работа с веб-ресурсами.

7.1. Пользователям ЛВС предоставлено право использовать только разрешенные программы для поиска информации в сети Интернет и только для выполнения своих должностных обязанностей.

7.2. Использование ресурсов сети Интернет не должно создавать потенциальную угрозу предприятию.

7.3. Вся информация о сеансах доступа пользователей к ресурсам Интернет (дата, время, длительность, название ресурса, локальный адрес) протоколируется и накапливается в архиве.

7.4. Действия любого пользователя, подозреваемого в нарушении правил пользования Интернетом, могут быть запротоколированы и использоваться для принятия решения о применении к нему соответствующих санкций.

7.5. Сотрудникам предприятия, пользующимся Интернетом, запрещено передавать (сохранять) материал, который является непристойным, содержит порнографическую информацию, нарушает законодательство Украины в части использования объектов интеллектуальной собственности, а также не относящимся к деятельности предприятия.

7.6. Все программы, используемые для доступа к сети Интернет, не должны нарушать лицензионные условия их использования, утверждаются отделом системного администрирования и в них должны быть настроены необходимые уровни безопасности.

7.7. Все файлы, загружаемые с помощью сети Интернет, должны проверяться на вирусы/шпионское ПО с помощью утвержденных антивирусных программ.

7.8. При работе с веб-ресурсами ЗАПРЕЩЕНО :

получать и передавать через ЛВС информацию, противоречащую законодательству и нормам морали общества, представляющую коммерческую тайну, распространять информацию, задевающую честь и достоинство граждан, а также рассылать обманные, беспокоящие или угрожающие сообщения;

получать доступ к информационным ресурсам ЛВС или сети Интернет, не являющихся публичными, без разрешения их собственника;

играть в различные ОНЛАЙН игры (онлайн КАЗИНО и тому подобные);

использовать различные сайты и программы для анонимного доступа в сеть Интернет;

использовать программы для зарабатывания денег в сети ИНТЕРНЕТ, таких как Spedia, Web Money и им подобных;

скачивание музыкальных и видео файлов, а также файлов, не имеющих отношения к текущим служебным обязанностям работника, без согласования с руководством и отделом системного администрирования.

8.1. Пользователь компьютера отвечает за всю информацию, хранящуюся на нем, технически исправное состояние вверенной ему техники.

8.2. Пользователь несет личную ответственность за весь информационный обмен между его компьютером и другими компьютерами в ЛВС и за ее пределами.

8.3. В зависимости от последствий невыполнения предписаний, предусмотренных в настоящей Инструкции, а также других обязательных условий работы с компьютерным оборудованием и ЛВС к пользователю могут быть применены соответствующие санкции в виде предупреждения, лишения премии, временного отстранения от работы в сети ЛВС, удержания заработной платы, увольнение и т.д. определяемых по представлению начальника отдела, в котором работает пользователь.

8.3.1. За нарушение пунктов 5.1. -5.3. 5.8, 5.11, 5.13. -5.15. 5.17. 5.19. -5.22. 7.5. 7.8. настоящей Инструкции, отделом системного администрирования выносится устное или письменное предупреждение пользователю с указанием на недопустимые действия последнего.

8.3.2. За повторные нарушения, указанные в п. 8.3.1. Инструкции, пользователь может быть лишен премии в размере до 50 %, а также временно отстранен от работы с компьютером и ЛВС.

8.3.3. За нарушение пунктов 5.4. 5.7. 5.10, 5.18, 6.10. Инструкции пользователь может быть по представлению начальника отдела лишен премии в размере 50 %, а также нести иную, предусмотренную настоящей Инструкцией ответственность.

8.3.4. За нарушение пунктов 5.5. 5.9. 5.12. 5.16 Инструкции пользователь может быть лишен премии в размере 100 %, а также нести иную, предусмотренную настоящей Инструкцией и действующим законодательством ответственность.

8.4. Нарушение данной Инструкции, повлекшее уничтожение, блокирование, модификацию либо копирование охраняемой законом компьютерной информации, нарушение работы компьютеров пользователей, системы или ЛВС компьютеров, может повлечь административную или уголовную ответственность в соответствии с действующим законодательством Украины, а также возмещение пользователем действительного ущерба, причиненного такими действиями.

8.5. Вся полнота ответственности за установку, использование и хранение на вверенном компьютерном оборудовании, ПК не утвержденного или не лицензионного ПО, несанкционированное распространение информации, являющейся интеллектуальной собственностью, возлагается на пользователя.

к «Инструкции пользователя компьютерной информационной сетью предприятия»

С «инструкцией пользователя компьютерной информационной сетью предприятия» утвержденной «___» _______________ 2010 г. ознакомлен лично: